Com o aumento nas infecções por ransomware que geralmente são instigadas por e-mails phishing, é crucial tomar medidas proativas para ajudar a proteger a si e à segurança da sua organização.

Ter um computador atualizado e fazer as atualizações de patches, fazem uma grande diferença na redução do risco geral de infecção de uma organização.

Mas ser vigilante na detecção de e-mails phishings e educar os colaboradores da sua organização para serem proativos também é uma etapa crítica na proteção.

Aqui está uma lista rápida com 10 dicas de como localizar e manusear um e-mail phishing:

1 – Não confie no nome de exibição de quem é o e-mail.

Só porque diz que é proveniente do nome de uma pessoa que você conhece ou confia, não significa que realmente seja. Verifique o endereço de e-mail para confirmar o verdadeiro remetente.

2- Olhe, mas não clique.

Passe o mouse ou passe o mouse sobre partes do e-mail sem clicar em nada. Se o texto alternativo parecer estranho ou não corresponder ao que a descrição do link diz, não clique nele, informe-o.

3- Verifique se há erros ortográficos.

Os atacantes geralmente não se preocupam com a ortografia ou com a correção gramatical que um remetente normal teria.

4- Considere a saudação.

O endereço é geral ou vago? A saudação é para “cliente valioso” ou “Caro [insira o título aqui]?

5 – O e-mail está solicitando informações pessoais?

Empresas legítimas, provavelmente não solicitarão informações pessoais em um e-mail.

6- Cuidado com a urgência.

Esses e-mails podem tentar fazer parecer que há algum tipo de emergência, por exemplo, o CFO precisa de uma transferência eletrônica R$ 1 milhão urgente.

7 – Verifique a assinatura de e-mail.

A maioria dos remetentes legítimos incluirá um bloco de assinaturas completo na parte inferior de seus e-mails.

8 – Tenha cuidado com os anexos.

Os atacantes gostam de enganá-lo com um apego muito bom. Pode ter um nome muito longo. Pode ser um ícone falso do Microsoft Excel que não é realmente a planilha que você pensa que é.

9 – Não acredite em tudo que vê.

Se algo parecer um pouco fora do padrão, é melhor prevenir do que remediar.

Se você vir algo errado, é melhor denunciá-lo ao seu centro de operações de segurança (SOC).

10 – Em caso de dúvida, entre em contato com o seu SOC.

Independentemente da hora do dia, da preocupação, a maioria dos SOCs preferem que você envie algo que seja legítimo do que colocar a organização em risco.

Identifique ataques de spear phishing

Os e-mails de phishing geralmente contêm links para sites falsos que estão cheios de malware ou solicitam as credenciais do destinatário. Como estes e-mails geralmente são enviados por um invasor que se disfarça de pessoa legítima, a maioria dos usuários acaba caindo nesta armadilha. Esses e-mails representam sérias ameaças à segurança, pois o erro de um colaborador pode comprometer a segurança de uma organização inteira.

Além de ficar de olho nos cabeçalhos da internet que fornecem detalhes técnicos como o endereço de e-mail do remetente, a plataforma usada e os servidores de e-mail pelos quais ele passou.

Configure alertas que incluem relatórios detalhados para notificá-lo quando um e-mail for enviado de um usuário desconhecido ou servidor não identificado com o Office365 Manager Plus.

Previna-se de Phishing para PII (Informações pessoalmente identificáveis)

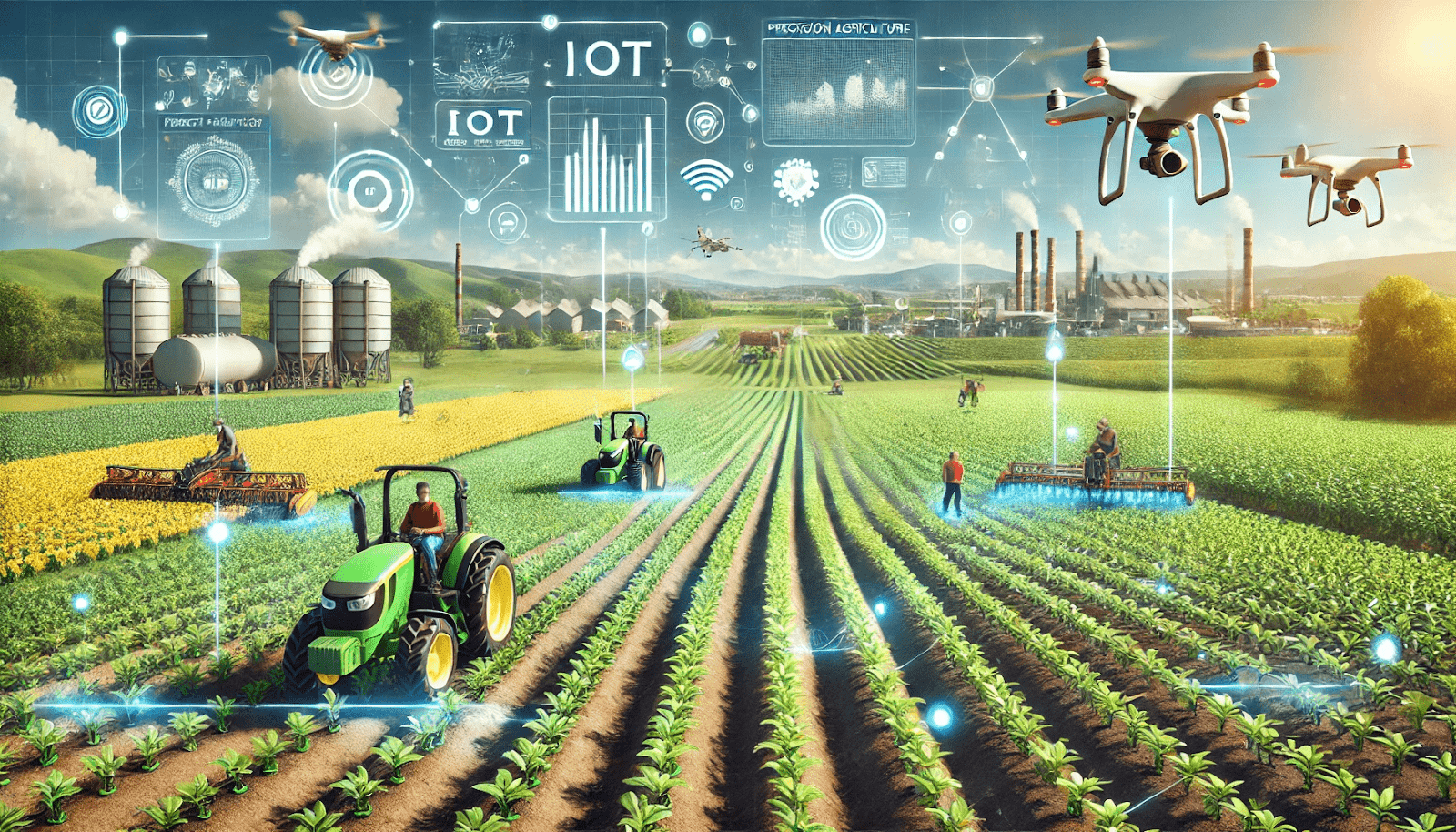

Ryan Demming é um oficial de admissões da Brookefield Academy, um dos internatos privados mais estabelecidos nos Estados Unidos. Seu pico de admissões ocorre no final de julho, quando Ryan recebe um e-mail com o assunto “Aceitação da oferta – Reg”, contendo algumas perguntas sobre como aceitar a oferta de admissão no portal da escola. Ryan não percebe que este é um ataque de spear phishing.

Depois que ele abriu o e-mail, o malware incorporado é baixado no sistema de Ryan, sendo capaz de conectar dados aos invasores por e-mail. O malware começou a executar vários comandos no PowerShell para acessar o banco de dados que contém informações dos alunos. Esse banco de dados sensível que contém informações de identificação pessoal dos alunos, cópias de certificados educacionais, histórico médico e muito mais, pode ser usado para realizar roubo e extorsão de identidade, ou mesmo para cometer crime organizado.

Felizmente, a solução Log360 que contém a Inteligência Artificial UEBA da Brookefield conseguiu evitar a tentativa de exfiltração de dados de malware antes que pudesse enviar por e-mail o banco de dados copiado para o servidor de comando e controle (C&C) dos ciberataques. A solução aumentou drasticamente a pontuação de risco do computador de Ryan ao detectar vários comandos do PowerShell que foram executados em rápida sucessão para acessar e copiar bancos de dados de alunos, alertando o pessoal de segurança cibernética da escola e ajudando-os a impedir o ataque.

Gerencie e proteja seu navegador de conteúdos maliciosos

O software Browser Security Plus é uma ferramenta que ajuda a proteger dados corporativos confidenciais contra violações de segurança associadas a ataques cibernéticos. Trata-se de uma solução para a segurança do navegador corporativo que ajuda os administradores de TI a gerenciarem e protegerem os navegadores nas redes. Isso permite que eles obtenham visibilidade das tendências de uso do navegador, reforcem as configurações, controlem extensões e plug-ins, bloqueiem os navegadores corporativos e garantam a conformidade com os padrões de segurança estipulados. Tudo isso ajuda os administradores a protegerem suas redes de ataques cibernéticos, como ataques de phishing, ataques de watering hole, ransomware, vírus e cavalos de Troia.

Com o Browser Security Plus é possível configurar um filtro de Phishing, ao permitir isso, sites que contenham conteúdo malicioso como: campanhas de phishing, ransomware, vírus etc., serão bloqueados. O recurso suporta navegadores como: Google Chrome, Microsoft Edge e Internet Explorer, Mozilla Firefox.

Conheça na prática e na realidade de sua empresa o que nossas soluções ACS Pro|ManageEngine podem fazer por você. Contamos com um portfólio extenso para gerenciamento de TI.

Com soluções para segurança de TI, gerenciamento de acesso e identidade (Active Directory), gerenciamento de endpoints, IT help desk e gerenciamento de serviços de TI (monitoramento de rede, banda e análise de tráfego), gerenciamento de operações de TI (Network e Server), gerenciamento de aplicativos e muito mais.

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.