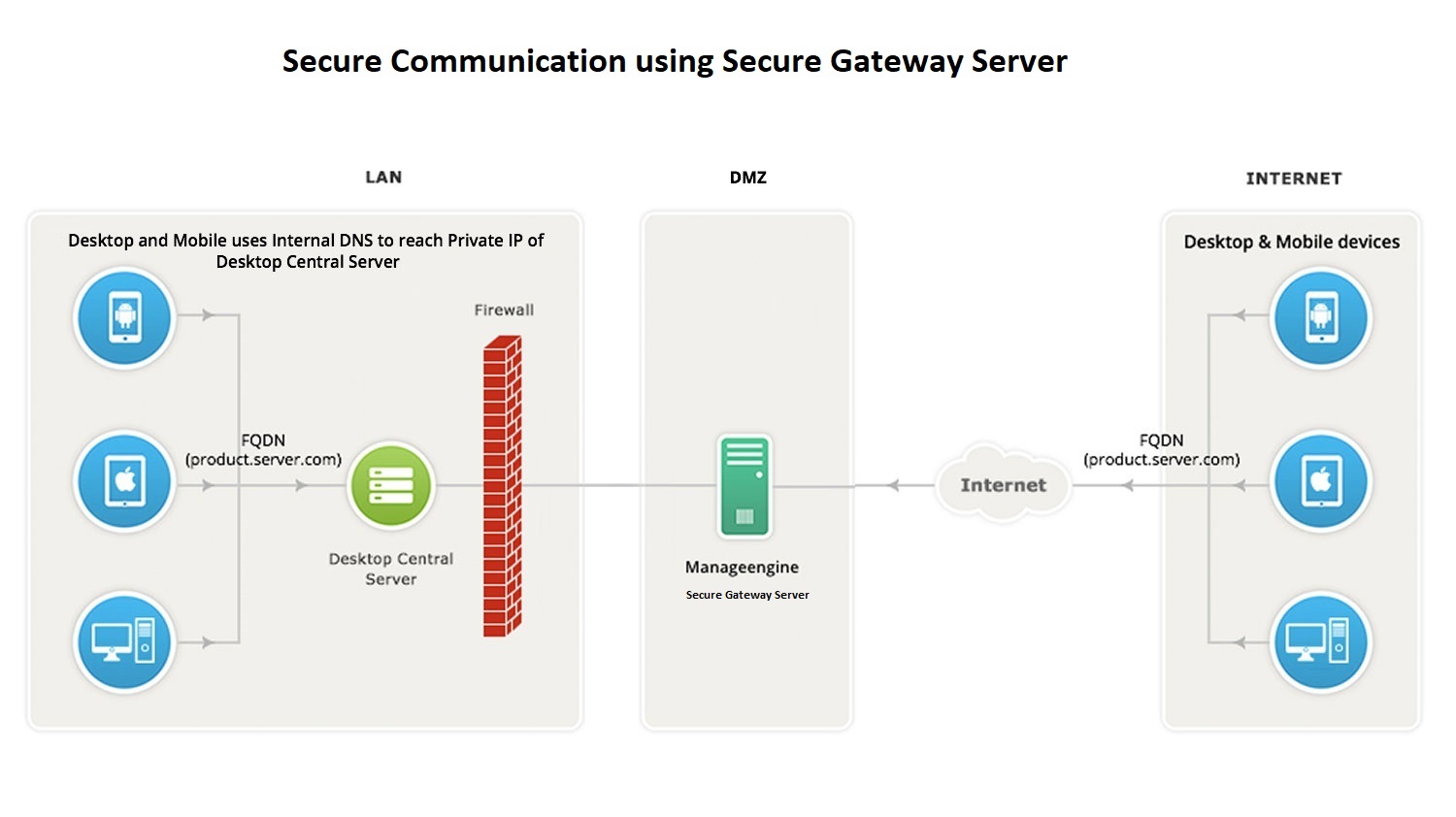

Neste blogpost veremos as etapas envolvidas na proteção da comunicação de usuários em roaming usando o Secure Gateway Server. O Secure Gateway Server pode ser usado quando os agentes de roaming (em dispositivos móveis e desktops) acessam o servidor pela internet.

Ele evita a exposição do Desktop Central Server diretamente à Internet, servindo como um servidor intermediário entre o servidor Desktop Central e os agentes de roaming. Isso garante que o Desktop Central Server esteja protegido contra riscos e ameaças de ataques vulneráveis.

Como funciona o Secure Gateway?

O Secure Gateway do Desktop Central é um componente que será exposto à Internet. Este Secure Gateway Server atua como um servidor intermediário entre os agentes de roaming gerenciados e o servidor Desktop Central.

Todas as comunicações dos agentes de roaming serão navegadas através do Secure Gateway. Quando o agente tenta entrar em contato com o servidor Desktop Central, o servidor Secure Gateway recebe todas as comunicações e redireciona para o servidor Desktop Central.

Pré-requisitos

Mapeie o endereço IP público do Secure Gateway e o endereço IP privado do servidor Desktop Central para um FQDN comum em seu respectivo DNS. Por exemplo, se seu FQDN for “product.server.com”, mapeie-o para o endereço IP do servidor Secure Gateway e Desktop Central.

Por meio deste mapeamento, os agentes WAN de usuários em roaming acessarão o servidor Desktop Central via Secure Gateway (usando a Internet) e os agentes na rede LAN alcançarão diretamente o servidor Desktop Central, resultando em uma resolução mais rápida.

Para conferir os pré-requisitos de máquina clique aqui.

Alterando as configurações do Desktop Central

- Insira o endereço IP do Secure Gateway em vez do endereço IP do servidor Desktop Central nos detalhes do servidor Desktop Central ao adicionar escritório remoto. Isso é para garantir a comunicação dos agentes WAN e DS com o Secure Gateway.

- Habilite a comunicação segura (HTTPS) no agente DS/WAN para a comunicação do servidor central do Desktop.

- Defina as configurações de NAT usando o endereço FQDN/IP público do Gateway seguro.

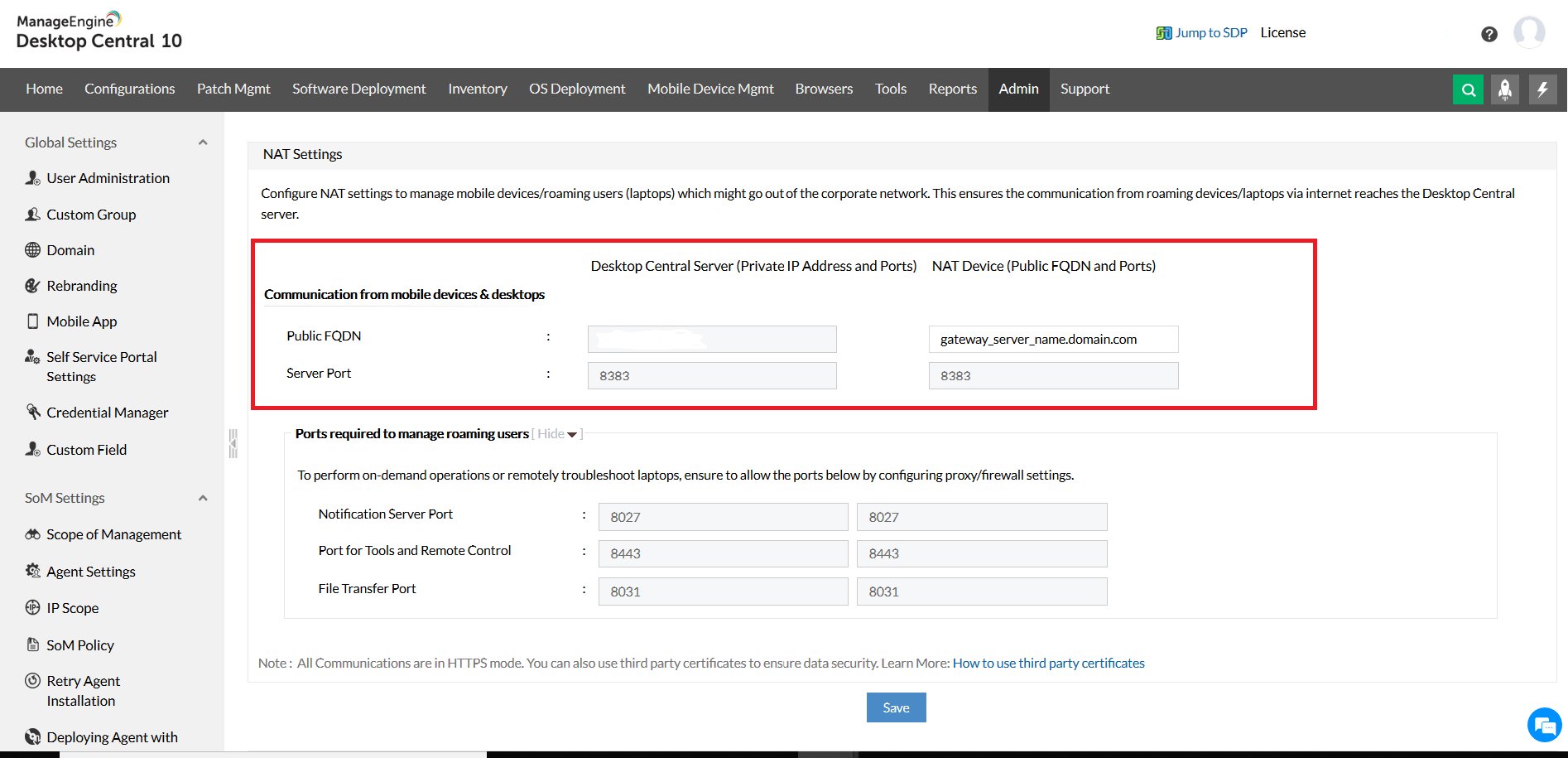

- No Desktop Central Server Console, clique na guia Admin -> Configurações do servidor -> Configurações NAT

- Adicione o FQDN do servidor Secure Gateway ao FQDN público sob o dispositivo NAT, conforme mostrado abaixo

Instale e configure o Secure Gateway

- Baixe e instale o Secure Gateway em uma máquina em zona desmilitarizada.

- Insira os seguintes detalhes na janela Configurando o Secure Gateway , que será aberta após o processo de instalação.

- Nome do servidor DC: especifique o endereço FQDN / DNS / IP do servidor DC.

- Porta DC Https: Especifique o número da porta que os dispositivos móveis usam para entrar em contato com o servidor DC (por exemplo: 8383 – é recomendado usar a mesma porta 8383 (HTTPS) para Desktop Central Server no modo seguro)

- Porta do DC Notification Server: 8027 (para realizar operações sob demanda), será preenchida automaticamente

- Porta Web Socket: 8443 (HTTPS), será preenchido automaticamente.

- Porta de transferência de arquivos: 8031 (HTTPS), será pré-preenchida automaticamente, mas pode ser modificada conforme necessário.

- Nome de usuário e senha: insira as credenciais do usuário do Desktop Central com privilégios administrativos.

Recomendações de infraestrutura

Certifique-se de seguir as etapas fornecidas abaixo

- O endereço IP público do Secure Gateway com a porta 8383 (https) deve ser fornecido ao servidor Desktop Central para verificação de acessibilidade.

- Configure o Secure Gateway de forma que possa ser acessado via endereço IP / FQDN público definido nas configurações de NAT. Você também pode configurar o Dispositivo / Roteador Edge de forma que todas as solicitações enviadas para o endereço IP / FQDN público sejam redirecionadas para o Desktop Central Secure Gateway.

- É obrigatório usar comunicação HTTPS

- Você terá que garantir que a seguinte porta esteja aberta no firewall para os agentes WAN se comunicarem com o Desktop Central Secure Gateway.

| Porta | Modelo | Descrição | Conexão |

| 8383 | HTTPS | Para comunicação entre o agente WAN / Distribution Server e o servidor Desktop Central usando Desktop Central Secure Gateway. | Entrada para o servidor |

| 8027 | TCP | Para realizar operações sob demanda | Entrada para o servidor |

| 8443 | HTTPS | Porta de soquete da Web usada para controle remoto, chat, gerenciador de sistema etc. | Entrada para o servidor |

| 8031 | HTTPS | Para transferir arquivos | Entrada para o servidor |

Agora você já está protegeundo a comunicação entre o servidor central de desktop, agentes WAN e usuários móveis.

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.