Configurações Incorretas: Como Elas Podem Arruinar a Sua Segurança de Dados e Como Evitá-las

A segurança de dados é uma prioridade indiscutível. No entanto, muitas vezes, subestimamos o impacto das configurações incorretas e negligenciamos a importância de proteger os componentes críticos do sistema. Neste artigo, vamos explorar como configurações incorretas podem levar a vulnerabilidades de segurança, bem como identificar os componentes do sistema que exigem atenção especial. Em um mundo digital em constante evolução, a segurança não deve ser uma reflexão tardia.

Impacto das Configurações Incorretas: O Caminho para a Vulnerabilidade

Configurações incorretas são um convite para problemas de segurança. Aqui está como elas podem causar estragos:

- Exposição de Dados Sensíveis: Configurações incorretas podem permitir que invasores obtenham acesso não autorizado a dados ou funcionalidades do sistema. Isso pode levar à exposição de informações sensíveis.

- Comprometimento do Sistema: Geralmente, essas falhas evoluem para um comprometimento completo do sistema, resultando em prejuízos financeiros, danos à reputação, violação de leis e regulamentações, e outros problemas.

- Exemplos de Configurações Incorretas: Alguns exemplos incluem bancos de dados com dados confidenciais públicos para qualquer pessoa na internet, aplicativos, serviços ou dispositivos configurados com credenciais de acesso padrão irrestrito e portas como SSH ou RDP abertas para o mundo.

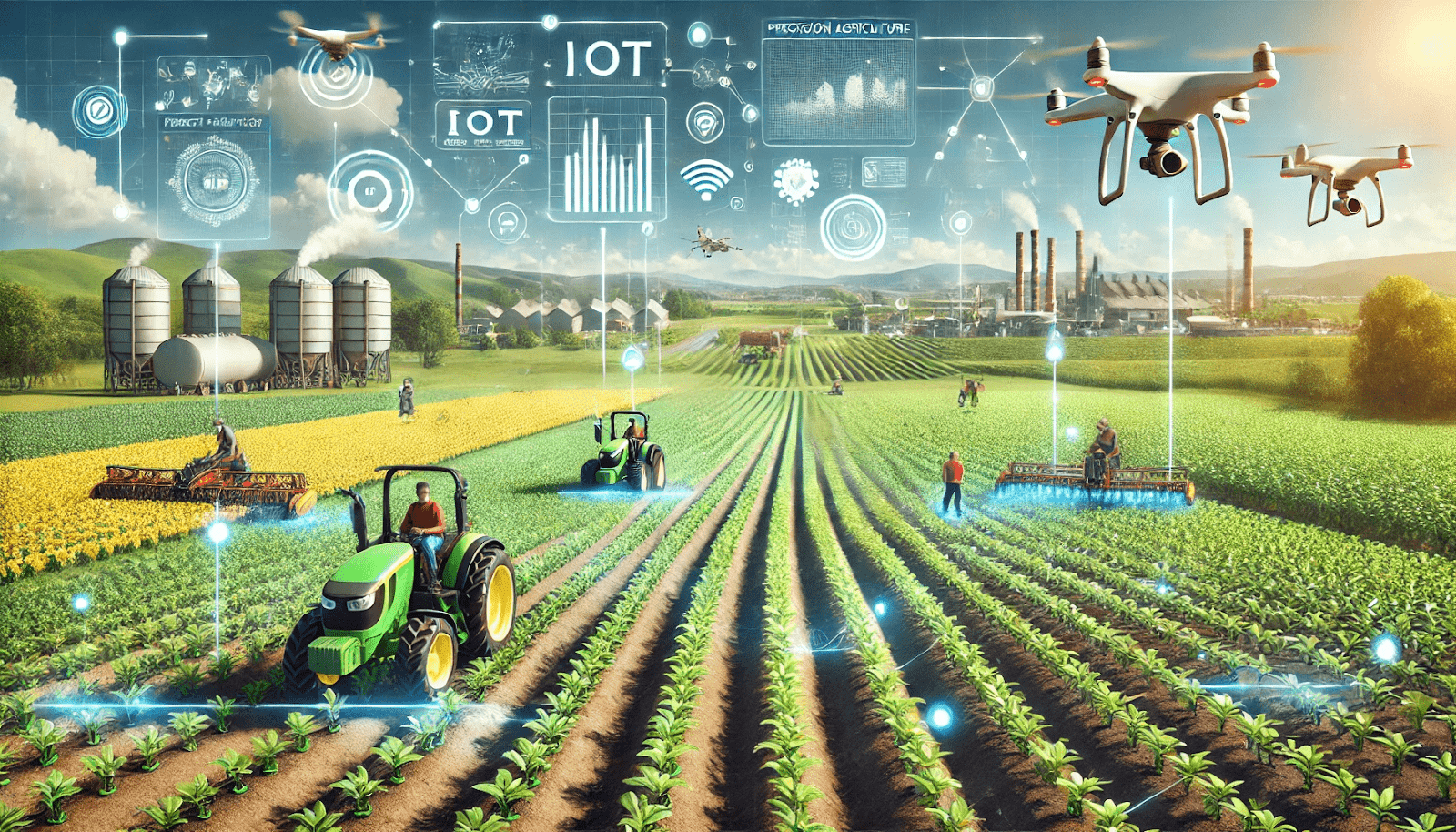

Configurações incorretas podem comprometer a segurança dos seus endpoints e expor os seus dados sensíveis. Para evitar isso, você precisa proteger os componentes críticos do sistema, como criptografia, autenticação, comunicação, armazenamento, monitoramento e auditoria. Mas como fazer isso de forma eficiente e confiável?

Uma solução que pode facilitar a sua vida é o ManageEngine Endpoint Central Security, um software que integra gerenciamento e segurança de endpoints em um único console. Com ele, você pode:

- Aplicar patches de segurança automaticamente

- Gerenciar diversos tipos de dispositivos e sistemas operacionais

- Proteger os seus dados de ransomware e outros ataques

- Controlar os dispositivos e aplicativos conectados ao seu sistema

- Monitorar e auditar as atividades realizadas no seu ambiente digital

O Endpoint Central Security da ManageEngine é uma solução reconhecida por diversas organizações e instituições, como o Gartner, o IDC, o Forrester e o CISO MAG. Ele também respeita a sua privacidade e não vende ou compartilha os seus dados com anunciantes. Além disso, ele possui uma plataforma unificada e fácil de usar, que permite que você realize as suas necessidades de TI e segurança usando um único agente.

Componentes Críticos do Sistema: ”Salvaguardando” os Tesouros Digitais

Alguns componentes do sistema são críticos e exigem uma atenção especial para garantir a segurança dos dados. Exemplos incluem:

Componentes de Criptografia, Autenticação e Autorização: Esses componentes são essenciais para proteger dados sensíveis e garantir que apenas usuários autorizados acessem informações confidenciais. Eles devem ser configurados de acordo com as melhores práticas de segurança, como o uso de algoritmos de criptografia fortes, a implementação de mecanismos de autenticação multifator e a definição de políticas de autorização baseadas em papéis.

Componentes de Comunicação e Rede: A configuração segura desses componentes é fundamental para evitar interceptações não autorizadas e ataques de rede. Eles devem ser configurados de forma a garantir a confidencialidade, integridade e disponibilidade dos dados transmitidos, como o uso de protocolos seguros, a implementação de firewalls e a aplicação de patches de segurança.

Componentes de Armazenamento e Backup: Configurar adequadamente o armazenamento e os backups é vital para garantir a integridade e disponibilidade dos dados. Eles devem ser configurados de forma a proteger os dados armazenados de acessos não autorizados, perdas ou corrupções, como o uso de criptografia, a realização de backups regulares e a verificação da integridade dos dados.

Componentes de Monitoramento e Auditoria: Esses componentes desempenham um papel fundamental na detecção e resposta a incidentes de segurança, garantindo que qualquer atividade suspeita seja registrada e investigada. Eles devem ser configurados de forma a fornecer visibilidade e rastreabilidade das ações realizadas no sistema, como o uso de ferramentas de monitoramento, a geração de logs e a realização de auditorias.

Configurações incorretas podem ser a porta de entrada para vulnerabilidades de segurança, enquanto a proteção dos componentes críticos do sistema é fundamental para a segurança dos dados. Em nosso mundo digital, a prevenção é a chave. Portanto, não subestime a importância de configurar e monitorar adequadamente seu ambiente digital. Lembre-se, em segurança de dados, a proteção deve ser proativa, não reativa. É a diferença entre evitar uma ameaça e enfrentar suas consequências.

Se você quiser saber mais sobre o Endpoint Central Security, clique no botão abaixo e converse com nosso especialista em cibersegurança sobre seu ambiente e como a ferramenta da ManageEngine pode te beneficiar de fato!

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.