O famoso bordão de um narrador desportivo que diz : ” Confira comigo no replay! ” seria cômico se não fosse tão trágico quando se trata de ataques ransomware sofridos por empresas de forma repetida. Sim, o fato pode espantar quando observamos o prejuízo que as investidas cibernéticas geram as organização e ainda sim, é observado que não há uma mudança no cenário e com isso um novo e grotesco episódio de ataques acontecem.

Foi constatado que cerca de 80% das “vitimas” que arcaram com alto preço no valor de resgate, foram atacadas novamente. O triste cenário não para por aí, ao receber o segundo ataque o valor solicitado para o resgate das informações é ainda maior. De acordo o relatório Ransomware: The True Cost to Business Study 2022, é possível perceber que as empresas que escolheram arcar com a demanda de resgates para “salvar” as informações se depararam com alguns ou todos os dados corrompidos no processo de recuperação. Então é possível observar que não vale a pena bancar o “Batman da tecnologia”, é preciso um amadurecimento real após o ataque sofrido, mas se ainda não houve, o papel do gestor e da organização como um todo, é prover recursos de proteção, que garantam a integridade das informações. Se é perceptível para uma empresa que as informações são bens cruciais em sua estrutura, por qual motivo não garantir de forma eficaz para que tais informações não sejam simplesmente roubadas e inúmeras vezes perdidas pela falta de um planejamento?

Alguns dados alarmantes do relatório:

Um elo frágil da corrente pode comprometer toda a estrutura: Cerca de 64% das empresas entendem que os ataques ransomware tiveram acesso a sua rede através dos seus fornecedores ou parceiros de negócio.

Um navio não pode navegar sem um capitão: Com os ataques um total de 35% das empresas sofreram com as demissões de lideranças.

Empresas na UTI: Em uma verdadeira corda bamba acima de um precipício, cerca de 30% das empresas ficaram reféns e tiveram que pagar o resgate por causa dos prejuízos causados pelo tempo em inatividade.

Recursos e ferramentas inexistentes, que levam a reincidência de ataques: O espantoso número onde 60% das empresa confirmaram que os agentes invasores estavam presentes no seu ambiente até 6 meses antes de serem detectadas. Com isso é possível mais uma vez confirmar o modo de operação que cresce e se moderniza cada dia mais, com invasões e extorsões milionárias.

São alguns do dados preocupantes que mostram a real necessidade e até mesmo imediata para a mudança do modelo de gestão de segurança adotada pela maioria das empresas. A cultura de esperar acontecer para depois pensar no que fazer, pode levar toda uma organização a falência e a diversos processos por violação e vazamentos de informações sensíveis. Como está seu ambiente hoje? A área de TI nunca foi tão necessário como agora onde uma verdadeira guerra cibernética e frenética acontece e nunca foi tão fácil roubar informações.

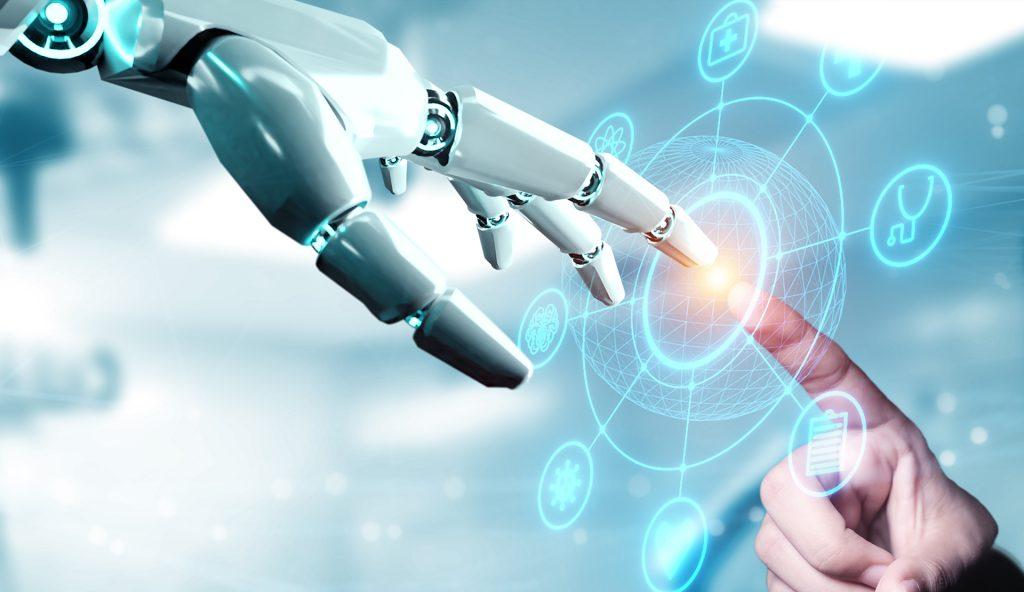

É preciso sempre contar com políticas internas de segurança mas além disso como ferramentas para o monitoramento do ambiente como o OpManager Plus da ManageEngine, que abrange o gerenciamento de operações de TI, oferece 4 camadas de visibilidade das operações do ambiente, visando a segurança da infraestrutura, desempenho de aplicativos, operações de servidores e seu armazenamento, além do desempenho da rede. Essa visibilidade dos níveis das operações ajuda os gestores de TI a identificar e solucionar falhas em vários níveis com facilidade, garantindo maior conformidade com SLA, gerenciamento proativo de falhas, e desempenho consistente da infraestrutura, ampliando a visão para o monitoramento e segurança do ambiente.

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.