Combatendo ameaças com UEBA uma solução baseada em IA especificamente usando Deep Learning uma parte da Machine Learning, exploramos ataques cibernéticos hipotéticos inspirados em eventos da vida real em quatro setores diferentes: saúde, finanças, fabricação e educação. A cada semana, examinaremos cenários imprevisíveis de ataques de segurança e descobriremos como a UEBA (análise de comportamento de usuários e entidades) pode ser aproveitada para proteger as organizações.

No primeiro post da série – Saúde é riqueza -, investigamos as ameaças cibernéticas que se escondem no setor de saúde e como a UEBA ajuda os administradores de TI a proteger as redes de suas organizações.

O setor de saúde está se tornando cada vez mais dependente da tecnologia para executar várias funções do dia a dia, desde a manutenção de registros eletrônicos de saúde e geração de relatórios de teste até a utilização de portais de comunicação médico-paciente online. Enquanto, por um lado, isso se traduz em serviços médicos mais rápidos e eficientes para os pacientes, por outro lado, aumenta a superfície de ataque de hackers que desejam explorar dados confidenciais de saúde. Além disso, as consequências dos ataques cibernéticos no setor de saúde podem ser fatais.

Embora todos tenhamos ouvido falar de “saúde é riqueza”, você já aplicou essa linha de pensamento aos dados de saúde? Caso você não saiba, o registro de saúde de um único paciente pode render até mil dólares no mercado negro; esses registros cobram um preço alto porque contêm informações valiosas, como números do Seguro Social, medicamentos, relatórios de diagnóstico e prescrições. A seguir, estão algumas das maneiras pelas quais a UEBA pode proteger o setor de saúde.

Bloqueando a venda de informações ilícitas

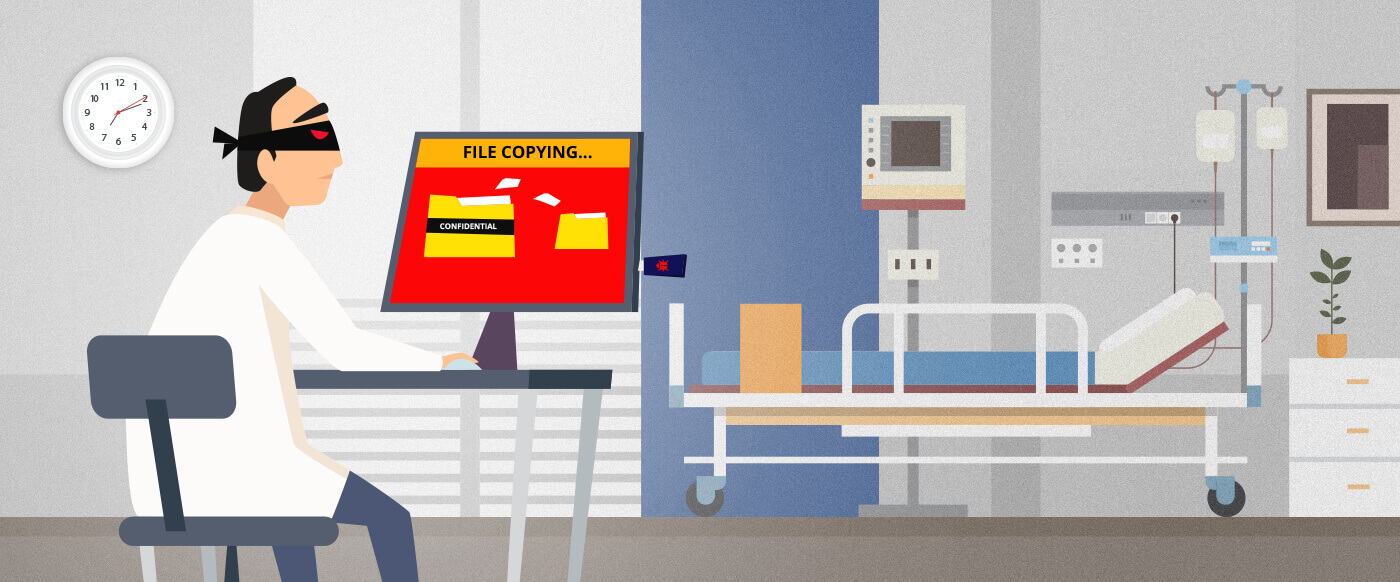

Mark Carter é um estudante de medicina no Hospital Chicago Hope que precisa desesperadamente de dinheiro. Desesperado, ele rouba as informações dos pacientes aos quais tem acesso, copiando-as sorrateiramente para um dispositivo USB depois que seu turno termina às 17h. Ele planeja vender as informações ilícitas no mercado negro por um bom preço.

Mas espere! O Chicago Hope Hospital utiliza uma solução UEBA, que monitora o comportamento de todas as entidades e usuários que pertencem à rede hospitalar. Carter tenta copiar informações críticas em seu dispositivo às 19h, mas a UEBA detecta anomalias de padrão e tempo e aumenta substancialmente sua pontuação de risco.

Dr.Carter tenta ex-filtrar dados críticos

Apesar de ter as permissões de acesso necessárias, sua pontuação de risco é aumentada porque suas ações se desviam de seu comportamento habitual, o que geralmente inclui a visualização, criação e edição de registros de pacientes apenas entre 9h e 17h. O aumento anormal na pontuação de risco é percebido pelo responsável pela segurança de TI no portal da UEBA, e as permissões de conta de usuário de Carter são imediatamente revogadas. Seu disco rígido é confiscado e o hospital inicia ações legais contra ele.

Evitando uma possível violação de dados

Foi um dia bastante cansativo para a Dra. Sarah Jones, pediatra da Cuplin Health Systems. No momento em que entrou em um restaurante para um jantar, seu laptop foi roubado do banco do passageiro do carro. Ao descobrir o roubo, ela entrou em pânico; ela não havia saído do portal on-line da organização, onde os médicos deveriam registrar os detalhes dos pacientes tratados diariamente. O portal continha informações de identificação pessoal (PII), como nomes, endereços, datas de nascimento e dados médicos dos pacientes. As PII de várias crianças podem ser usadas para fins maliciosos, como inferências não intencionais: ou seja, o uso de algoritmos de aprendizado de máquina em vários conjuntos de dados coletados de várias fontes para derivar previsões não verificáveis das preferências e comportamentos dos titulares de dados.

Quando o Dr. Jones procurou o administrador de TI, ela foi informada de que sua conta de usuário estava temporariamente suspensa desde que sua pontuação de risco aumentou. A solução UEBA do hospital detectou a anomalia de padrão evocada por várias tentativas falhas de login no laptop. Como ela confirmou que o dispositivo foi roubado, a conta foi excluída e um caso foi arquivado com a polícia local.

Colocar a rede em quarentena

No Hospital Will Palmer, em Baltimore, o Dr. Tim Watson concluiu com sucesso uma cirurgia de transplante de retina artificial não convencional. Enquanto todos se regozijavam com a conquista do Dr. Watson, Anne Wilson, administradora do sistema, deu um suspiro de alívio ao colocar em quarentena um computador na rede que foi vítima de um ataque de ransomware direcionado à rede de TI do centro médico.

A solução UEBA do hospital identificou uma anomalia na contagem, pois foram executados vários arquivos que aumentaram drasticamente a pontuação de risco de uma entidade, alertando Wilson a tomar ações corretivas que impediam um ataque de ransomware potencialmente debilitante e contribuía indiretamente para o sucesso da cirurgia.

Se o ataque não tivesse sido detectado no momento certo, centenas de computadores, equipamentos de diagnóstico e dispositivos de rede que auxiliam na cirurgia poderiam ter sido sequestrados, incapacitando as operações do hospital. Wilson ficou feliz por ela ter escolhido uma solução UEBA para proteger sua organização.

Dr.Watson compartilha um momento leve com Ms.Wilson após uma cirurgia bem-sucedida

O setor de saúde é o principal alvo de ataques cibernéticos

Como a área de saúde é um dos setores mais propensos a ataques cibernéticos, é imperativo que as organizações desse setor protejam suas infraestruturas de TI. De certa forma, proteger a TI se torna extremamente crítico para proteger a saúde dos pacientes.

Fique ligado nesta série, “Combatendo ameaças com UEBA”, enquanto investigamos as ameaças cibernéticas que ameaçam o setor financeiro, a indústria de transformação e o setor educacional nos próximos blogs.

Até lá, seja vigilante e fique seguro. Não queremos que você se inspire no próximo post. Caso esteja curioso sobre como a UEBA pode ajudar a proteger sua empresa, confira esse whitepaper.

Enquanto isso, aproveite para testar a nossa solução de UEBA, o Log360 por 30 dias, contando sempre com o apoio da equipe ACS Pro.

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.