Em um mundo ideal teríamos organizações, públicas ou privadas, super preparadas contra ciberataques e de outro lado apenas pessoas mal intencionadas, que por mais ataques que fizessem, raramente obteriam sucesso.

Mas no mundo real, empresas são formadas por um conjunto de processos inter-relacionados. Sendo caracterizados por setores ou sistemas que conversão, ou tentam conversar entre si. E o segredo para se proteger de ataques via e-mail, é sem dúvidas, ter uma equipe muito bem treinada e atenta à possíveis ciberataques, vulnerabilidades, brechas e atividades suspeitas que possam apontar para o fishing.

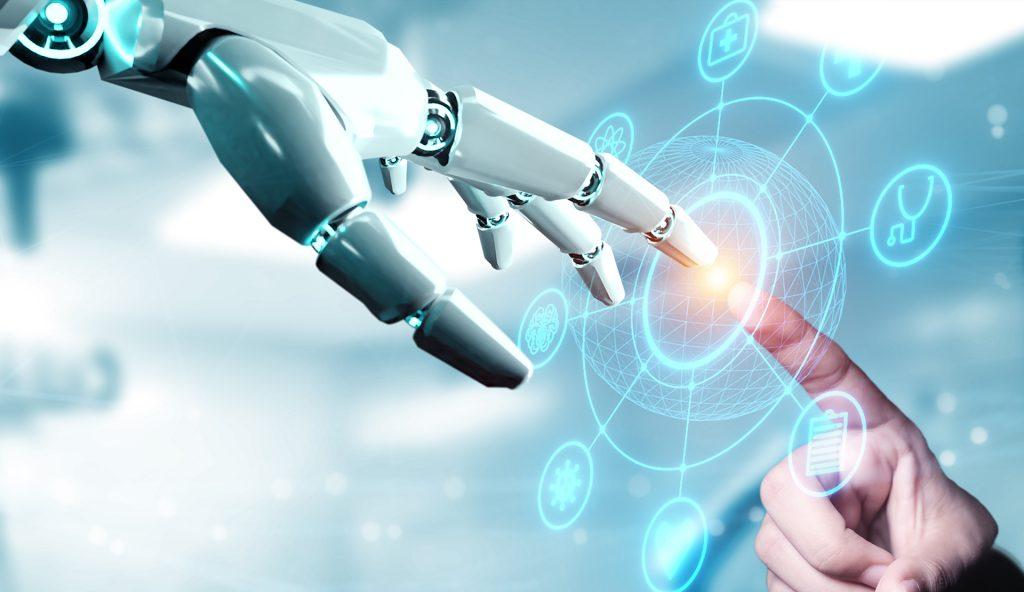

Os desafios do administrador da rede sempre combinam diferentes camadas de defesa (conexões, dados, endpoints e etc…), preservando a integridade e usabilidade, sem nunca comprometer a disponibilidade da rede. Com um gerenciamento mínimo às informações e acessos ao sistema é possível evitar que ameaças como estas se instalem. É importante que a administração de rede seja atenta a várias medidas, como por exemplo utilizar de softwares que reforcem sua infraestrutura contra ciberataques, monitoramento de acesso, análise comportamental através de SIEM e até mesmo utilizando de recursos de inteligência artificial, com intuito de identificar invasões ou ações suspeitas, segurança de e-mail, dentre outras possibilidades.

Ainda em 2022, um e-mail “inocente” e um colaborador desavisado colocam em risco qualquer empresa. O profissional administrador de redes é uma peça fundamental e indispensável em qualquer corporação. É papel dele proteger a sua infraestrutura contra o phishing, softwares maliciosos (malware) e principalmente proteger contra seus próprios funcionários, difundindo informação e preparando sua equipe para lidar com e-mails suspeitos. Só através da transferência de conhecimento e aplicação prática de softwares inteligentes que monitoram a infraestrutura será possível ter maior segurança e atingir as melhores práticas contra este tipo de ataque.

O percentual de usuários brasileiros que tentou abrir pelo menos uma vez links enviados para roubar dados representa hoje 19,9% dos internautas do país. Segundo coleta de resultados feita pela agência Brasil, é a figura do administrador de rede quem pode proteger sua empresa contra os e-mails que contém este tipo de ameaça, e cabe a ele também a escolha de qual ação deverá ser tomada com base no tipo de ameaça. Dentre as ações mais clássicas você pode preparar o usuário para mover conteúdo suspeito para a pasta “Spam” ou deixá-lo na sua Caixa de entrada com um aviso. Todas as configurações de segurança podem ser personalizadas para os usuários e as equipes com o uso de unidades organizacionais. Por padrão, provedores e e-mail exibem avisos e processos automatizados para definir o que fazer com cada e-mail. Mas ainda assim, algumas mensagens passam despercebidas pelas proteções oferecidas. A seguir algumas dicas úteis contra phishing e malware:

Configurações avançadas de segurança para e-mails

Adotar medidas de segurança é essencial para toda rede, tornando possível reforçar as barreiras de segurança contra o acesso de pessoas mal intencionadas, infecções por malwares e ameaças de erros. Com algumas boas práticas é possível evitar que o ataque de um ransomware, por exemplo, sequestre os dados da organização, causando danos que podem ser irreparáveis, além de posterior vistoria em relação à LGPD.

Ações que podem ser tomadas para segurança dos e-mails dentro das empresas

O responsável deve estar ciente que: As mensagens são entregues na Caixa de entrada do usuário. O usuário vê um banner de aviso sobre a mensagem. Os usuários podem abrir e ler a mensagem com esta opção ou sinalizar ao provedor e administrador da rede que há algo suspeito naquele e-mail.

Se o e-mail tiver links suspeitos ou pedir que você faça coisas fora do normal, como enviar dinheiro ou informações pessoais, é possível que a mensagem seja um golpe enviado sem permissão pela conta de e-mail do seu contato. Uma das soluções para isso é ‘não responda‘. Por segurança, não responda à mensagem nem clique em links.

Mova o e-mail para ‘spam’: Quando você marcar uma mensagem como spam ou phishing, ela será removida da Caixa de entrada e enviada para a pasta ‘Spam’. É possível que as mensagens do mesmo remetente sejam enviadas para “Spam” no futuro. Ainda será possível acessar a mensagem na pasta ‘Spam’ ou ‘lixo eletrônico’ (a depender do provedor utilizado).

Mova para quarentena: Quando esta ação é selecionada, os usuários não veem nada. As mensagens são enviadas para a quarentena de administrador, e é ele quem verifica as mensagens para determinar se elas são seguras e permitir a entrega na Caixa de entrada dos usuários. Esta recomendação vale também para arquivos suspeitos, é sempre bom ter cautela na hora de exibi-los e sinalizar ao responsável deve ser sempre a opção básica ao usuário.

Recomendações

- Anexos: tenha sempre uma proteção contra anexos e scripts suspeitos de remetentes não confiáveis. Que inclua proteção contra anexos incomuns no seu domínio, que podem ser usados para espalhar malwares.

- Links e imagens externas: identifique os links por trás dos URLs curtos, verifique se as imagens vinculadas têm conteúdo nocivo e crie um aviso quando clicar em links de domínios não confiáveis.

- Spoofing e autenticação: tenha uma proteção contra spoofing de nomes de domínio ou funcionários, e-mails que fingem ser do seu domínio e mensagens não autenticadas de qualquer domínio. Um ponto de interrogação é exibido ao lado do remetente nos e-mails não autenticados.

O mundo está em constante desenvolvimento, lidar com pessoas, problemas financeiros, projetos, controle de produção não é pra qualquer um. É preciso uma mudança no pensamento organizacional. Um olhar atento pode salvar a sua rede e ter a solução correta, além de profissional especialista, aumenta as chances de se manter seguro contra ciberataques.

Clique no botão abaixo e conheça nossas soluções que se aliam à TI para reforçar toda a infraestrutura das empresas públicas ou privadas:

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.