Segmentação de Permissões e Análise de Tráfego em Profundidade!

Parece que estamos num mundo onde as ameaças online estão sempre mudando, né? Por isso, é super importante tomar medidas antes que algo aconteça para proteger as coisas importantes das empresas na internet. A segmentação de permissões é uma estratégia bem forte que ajuda a manter as defesas firmes contra invasores e ataques mal-intencionados.

Ela se assemelha a uma barreira extra que quando colocada pode te ajudar a garantir que só as pessoas certas tenham acesso aos dados confidenciais e importantes em sua empresa. A segmentação de permissões, também referida como segmentação de rede, é uma prática que fragmenta a infraestrutura digital em segmentos menores e mais gerenciáveis.

Duas frentes são essenciais quando falamos em segmentação de permissões: Controle Preciso de Acesso e Restrição de Movimento Lateral.

A ideia de Controle Preciso de Acesso é baseada no princípio de menor privilégio, que significa dar aos usuários apenas o acesso necessário para realizar suas tarefas. Ao segmentar a rede, você cria várias zonas de segurança menores, cada uma com seus próprios controles de acesso. Isso permite: Você pode definir políticas de acesso específicas para cada segmento, garantindo que os usuários tenham acesso apenas aos recursos que precisam. Se um usuário ou dispositivo for comprometido, o acesso do invasor fica limitado ao segmento da rede ao qual o usuário tem permissão, protegendo outros segmentos e dados sensíveis.

Quando um ataque ocorre, o objetivo do invasor é muitas vezes se mover lateralmente pela rede para encontrar e exfiltrar dados valiosos. A Restrição de Movimento Lateral é uma técnica de segurança que: Impede que um invasor se mova livremente após ganhar acesso a um ponto da rede. Cada segmento atua como uma barreira, contendo o ataque a uma área limitada. Mesmo que um segmento seja comprometido, os controles de acesso e monitoramento em outros segmentos ajudam a detectar atividades suspeitas e impedir a progressão do ataque.

Para implementar eficazmente a segmentação de permissões, algumas medidas são recomendadas. A Simplificação da Tecnologia refere-se à redução da complexidade dos sistemas e redes de uma empresa, tudo isso facilita a gestão pois com o uso de sistemas mais práticos facilitam o gerenciamento e monitoramento.

Menos complexidade significa menos lugares para ameaças se esconderem, tornando mais fácil detectar atividades suspeitas. Em caso de um incidente de segurança, é mais fácil isolar o problema e remediar rapidamente em um ambiente menos complexo.

Outra medida que podemos adotar é a padronização e automação de processos. Padronizar significa ter procedimentos consistentes e replicáveis, enquanto Automatizar envolve o uso de tecnologia para realizar tarefas sem intervenção humana. Juntos, eles contribuem para diversas frentes. Procedimentos padronizados garantem que as práticas de segurança sejam aplicadas de forma uniforme. A automação permite o monitoramento contínuo e em tempo real, o que é crucial para a detecção precoce de ameaças. A automação minimiza o risco de erro humano, que é uma das principais causas de falhas de segurança.

A Integração da Cibersegurança nas operações diárias significa que a segurança não é tratada como uma reflexão tardia, mas como parte integrante de todas as atividades empresariais. Quando a segurança é uma prioridade diária, ela se torna parte da cultura da empresa. A integração promove a colaboração entre departamentos, o que é vital para uma estratégia de segurança eficaz. Uma abordagem integrada garante que a segurança seja considerada em todas as decisões de negócios, aumentando a resiliência geral da empresa contra ataques cibernéticos.

Implementar essas medidas pode ajudar a criar um ambiente de TI mais seguro e resiliente, reduzindo a probabilidade de violações de segurança e melhorando a capacidade de resposta quando elas ocorrem.

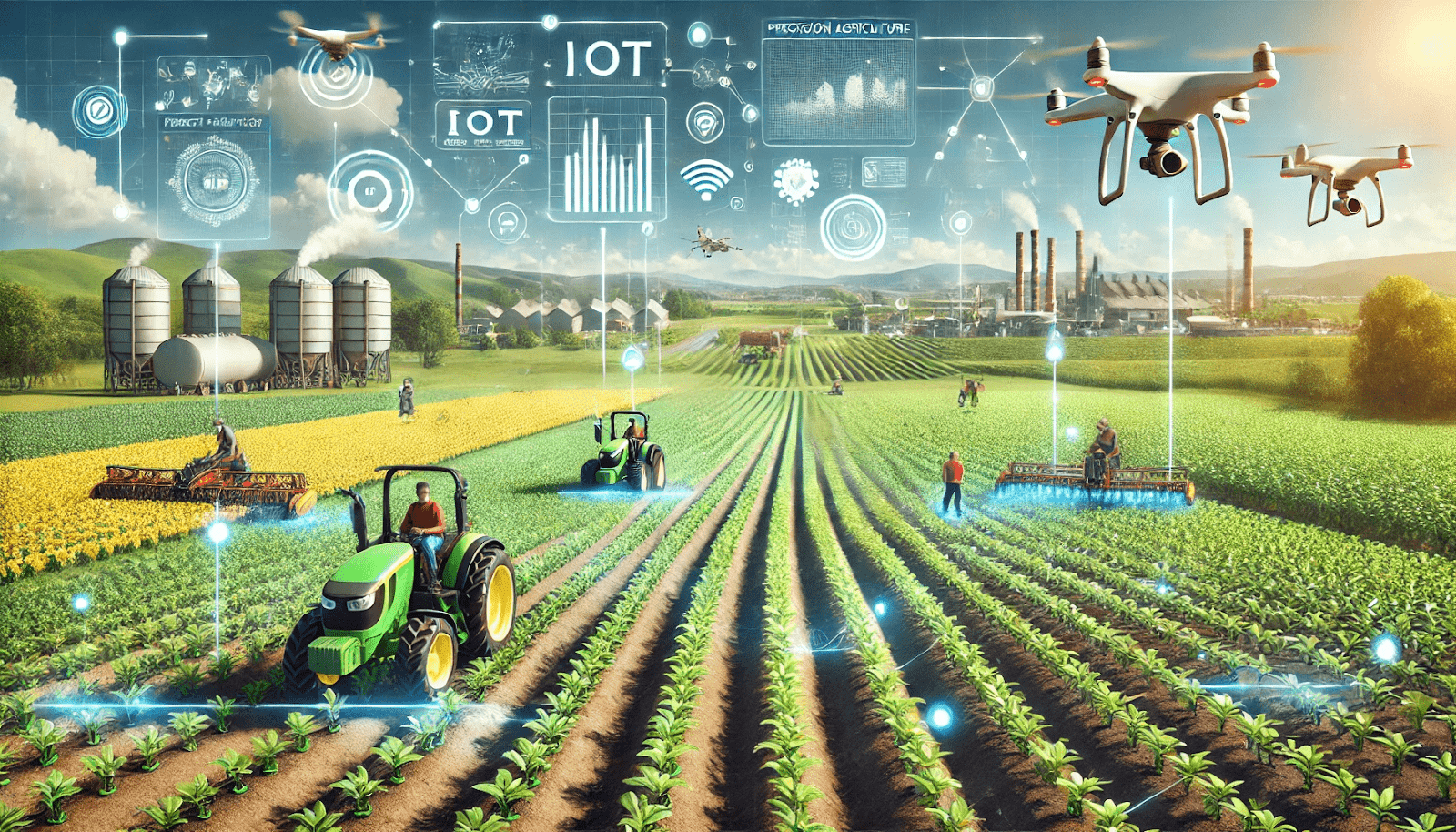

A análise de tráfego em profundidade é um componente vital para complementar a segmentação de permissões e fortalecer a cibersegurança. Entenda que o uso de uma ferramenta prática, integrada e capaz de realizar monitoramento da rede pode apoiar e muito nas medidas de cibersegurança e segmentação de permissões.

Vamos explorar o papel do NetFlow Analyzer da ManageEngine e como ele pode beneficiar sua empresa:

O NetFlow Analyzer oferece uma visão detalhada do uso da largura de banda, permitindo que você veja quais aplicações e hosts estão consumindo mais recursos. Com esses dados, é possível otimizar a alocação de recursos e evitar gargalos na rede. A ferramenta analisa padrões de tráfego para identificar comportamentos suspeitos, ajudando a detectar ameaças antes que elas causem danos. Fornece informações cruciais para investigar e responder a incidentes de segurança, facilitando a recuperação após ataques.

O NetFlow Analyzer pode identificar e classificar aplicações, mesmo aquelas que não seguem padrões conhecidos. Isso ajuda a entender melhor o tráfego da rede e a identificar aplicações potencialmente perigosas ou ineficientes. A análise de tráfego ajuda a prever necessidades futuras de largura de banda, permitindo planejar upgrades de infraestrutura de forma proativa. Além disso a ferramenta gera relatórios detalhados que podem ser usados para faturamento ou para justificar investimentos em segurança.

A integração da segmentação de permissões com ferramentas como o NetFlow Analyzer cria uma barreira robusta contra ameaças cibernéticas. Essa abordagem multifacetada não só protege contra ataques, mas também melhora a eficiência operacional e a gestão de recursos.

A segmentação de permissões emerge como uma estratégia-chave para proteger ativos e dados vitais contra ameaças cibernéticas. Ao integrar ferramentas avançadas como o NetFlow Analyzer, as organizações podem não só fortalecer suas defesas, mas também ganhar insights valiosos sobre o tráfego de rede e comportamentos suspeitos. E você, está esperando o que para potencializar a segurança da sua rede? Clique abaixo e confira como o NetFlow Analyzer pode te ajudar na prática!

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.