Um SOC, sigla para Centro de Operações de Segurança (Security Operations Center), representa um componente fundamental na estrutura de defesa de uma organização. Composto por uma equipe de especialistas em segurança da informação, o SOC assume a responsabilidade primordial de monitorar e gerenciar a integridade da segurança de uma instituição.

O seu escopo de atuação abrange a detecção, investigação, prevenção e resposta a possíveis incidentes de segurança. Para cumprir essas tarefas com eficácia, os profissionais do SOC fazem uso de ferramentas e tecnologias avançadas que permitem um monitoramento constante dos sistemas e da rede.

Além de simplesmente identificar incidentes, a equipe do SOC deve agir com agilidade na resposta a essas ameaças, visando minimizar qualquer impacto negativo à organização.

É também função do SOC a criação e a manutenção de políticas e procedimentos de segurança robustos, bem como a condução de testes e treinamentos para todos os membros da organização.

Desse modo, o SOC desempenha um papel central na conscientização dos colaboradores acerca da importância da segurança da informação.

Como o SOC funciona?

Imagine a seguinte situação: um dos analistas de segurança do SOC detecta uma atividade suspeita em um dos servidores da empresa. Essa atividade sugere que um invasor pode ter conseguido acesso não autorizado ao sistema. Nesse momento, o analista aciona imediatamente o procedimento de resposta a incidentes estabelecido pelo SOC.

A equipe do SOC entra em ação e inicia a investigação do incidente. Eles utilizam as ferramentas à disposição para coletar evidências e determinar o método de invasão do hacker. Simultaneamente, são tomadas medidas para isolar o servidor comprometido, impedindo o invasor de causar mais danos à rede da organização.

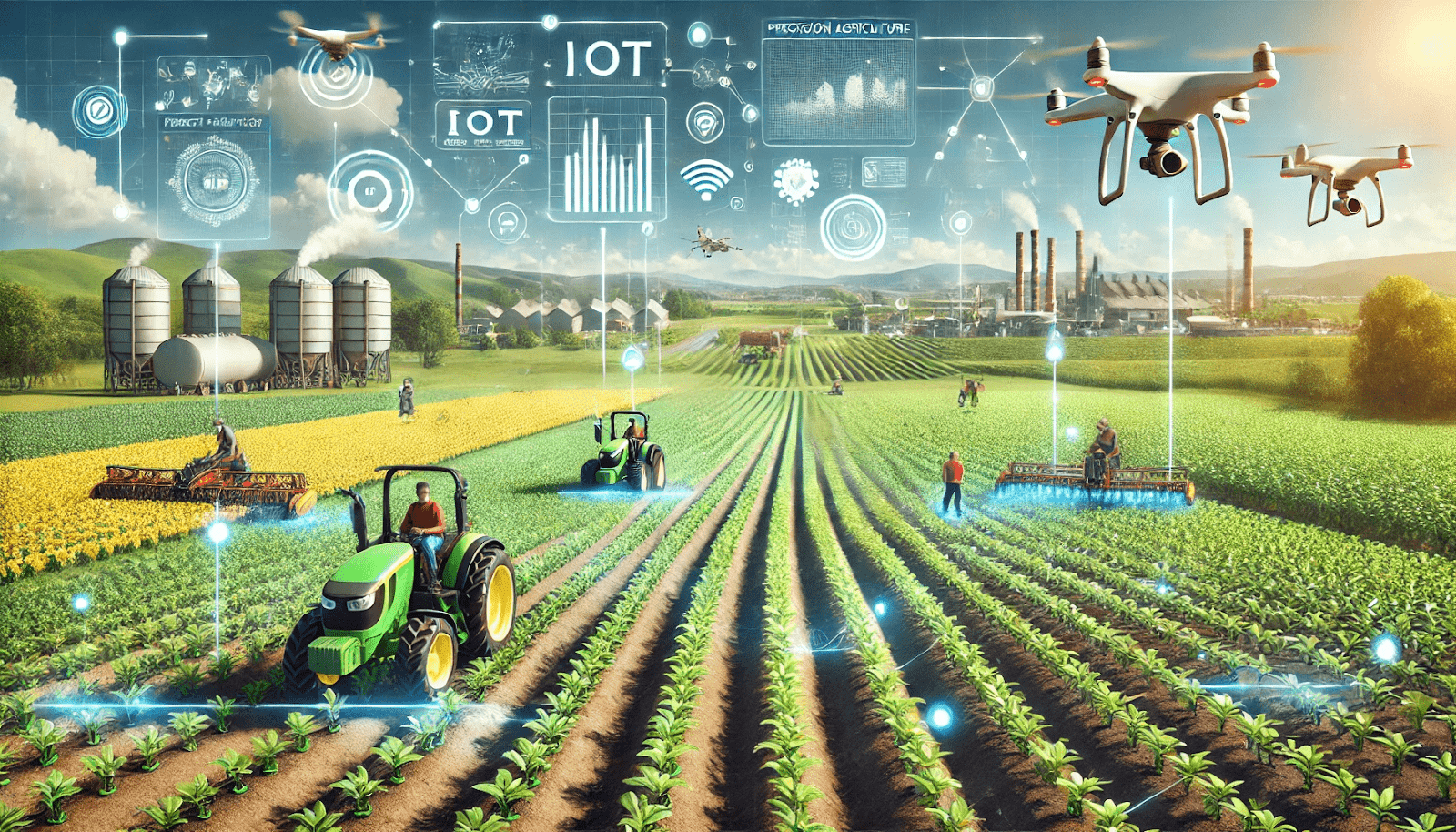

Ferramentas como ADAudit Plus podem ajudar na detecção do sistema comprometido e por onde o ataque ocorreu, assim como ajudar a criar mecanismos automáticos de resposta a certos tipos de acessos indevidos ao sistema. Um exemplo seria rodar um script que derruba uma máquina quando um padrão de autenticação indevida ocorre em um servidor.

Com essa abordagem, o SOC é capaz de identificar a origem do ataque e implementar novas camadas de segurança para evitar incidentes futuros. Além disso, realiza uma abrangente revisão de segurança em toda a rede, a fim de identificar possíveis vulnerabilidades que o hacker possa ter explorado.

Benefícios de um SOC para empresas

Como demonstrado no exemplo anterior, a presença de um SOC é essencial para a segurança da informação da empresa, permitindo o monitoramento contínuo e a detecção ágil e resposta a possíveis ameaças. Entre esses benefícios, destacam-se:

Proteção contra ameaças

O SOC assume a responsabilidade de monitorar constantemente a rede da organização em busca de atividades suspeitas ou maliciosas. Isso se traduz em uma proteção eficaz contra ameaças variadas, como ataques de malware, tentativas de phishing, engenharia social e outros tipos de ataques.

Redução de custos

Desempenha um papel importante na redução dos custos associados a incidentes de segurança. Evita perdas de dados, interrupções de serviços e danos à reputação da empresa. Além disso, ao detectar e prevenir incidentes de segurança antes que ocorram, ajuda a evitar despesas significativas decorrentes de possíveis danos.

Melhoria da conformidade

Manter-se em conformidade com regulamentações e padrões de segurança é fundamental, especialmente para empresas que lidam com informações sensíveis, como dados de clientes ou informações financeiras. O SOC desempenha um papel vital nesse contexto, auxiliando a empresa a cumprir regulamentações, como a Lei Geral de Proteção de Dados, no caso do Brasil.

Conscientização de segurança

Além de suas funções operacionais, o SOC também pode contribuir para a conscientização de segurança dentro da organização. Através de treinamentos para a equipe, é possível desenvolver uma cultura de segurança cibernética mais sólida e consciente, em que todos os colaboradores compreendem e desempenham um papel ativo na proteção da organização contra ameaças cibernéticas.

Conclusão

A proteção de dados e a segurança da informação são componentes vitais da operação de qualquer organização no cenário tecnológico atual. Como discutido neste artigo, o Security Operations Center desempenha um papel fundamental na manutenção da integridade da infraestrutura de TI e na proteção contra possíveis ameaças de segurança.

Este setor não apenas monitora proativamente a rede e os sistemas em busca de atividades suspeitas, mas também desempenha um papel ativo na detecção e resposta a incidentes de segurança. No entanto, implementar um SOC eficiente exige um planejamento meticuloso, a escolha das ferramentas e tecnologias certas e o treinamento adequado da equipe.

A ACSPro é parceira da ManageEngine no Brasil e pode oferecer soluções de segurança cibernética e gerenciamento de TI para empresas brasileiras que buscam fortalecer sua soberania digital, também possuímos serviços de consultoria e implantação de soluções de segurança da informação da ManageEngine, ajudando as empresas a desenvolver estratégias personalizadas de segurança cibernética que se adaptem às suas necessidades específicas.

ACS Pro Revendedor Autorizado ManageEngine e Zoho no Brasil.

Fone / WhatsApp (11) 2626-4653.